Wijzigingen in wet- en regelgeving toegelicht

NEN 7510

Als informatieveiligheidsprofessional heb je in de dagelijkse praktijk te maken met wet- en regelgeving zoals de NEN 7510. We helpen je bij de toepassing van deze regelgeving met de focus op gedrag.

NEN 7510 de norm voor Informatiebeveiliging in de zorg

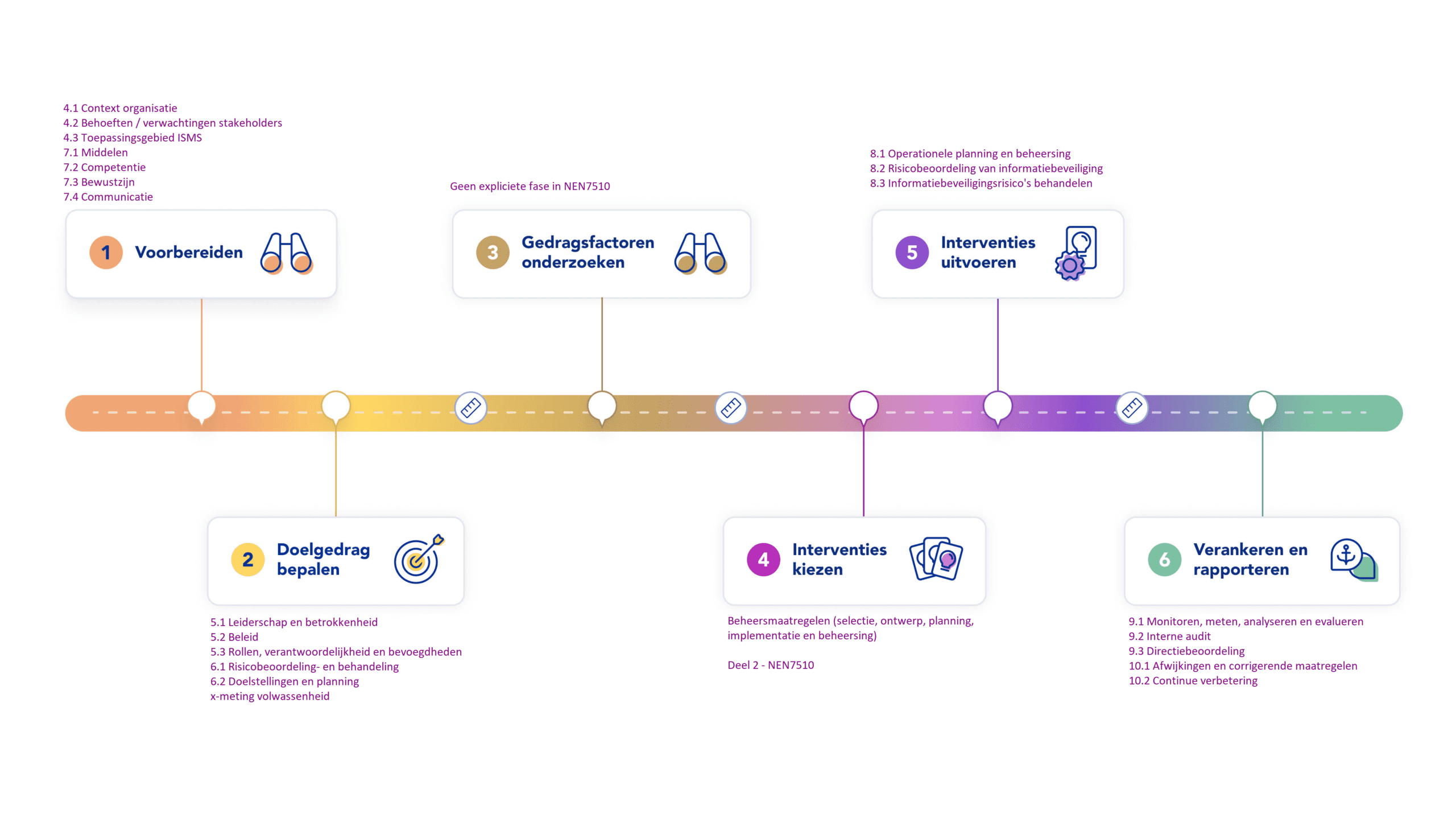

Met regelmaat wordt de vraag gesteld hoe verhoudt de Wegwijzer zich tot de NEN 7510? Op deze pagina bieden we een overzicht met duiding in hoofdlijnen. De zorgspecifieke onderdelen bieden ruimte voor aansluiting met de Wegwijzer. In onderstaand overzicht laten we per fase van de gedragsaanpak zien hoe deze gekoppeld kan worden paragrafen uit de NEN 7510.

| Wegwijzer | NEN 7510 |

| Stap 1: Voorbereiden | |

| Probleem kiezen | 4.1 Context organisatie 4.2 Behoeften- en verwachtingen stakeholders 4.3 Toepassingsgebied ISMS |

| Vormen kernteam | 7.1 Middelen 7.2 Competentie 7.3 Bewustzijn 7.4 Communicatie |

| Opstellen Plan van Aanpak | 7.1 Middelen 7.2 Competentie 7.3 Bewustzijn 7.4 Communicatie |

| Stap 2: Doelgedrag bepalen | |

| Probleem nader analyseren | 6.1 Risicobeoordeling- en behandeling 6.2 Doelstelling en planning |

| Keuzelijst doelgedrag opstellen | 6.1 Risicobeoordeling- en behandeling |

| Doelgedrag kiezen | 6.2 Doelstelling en planning |

| Doelgedrag bepalen | 5.1 Leiderschap en betrokkenheid 5.2 Beleid 5.3 Rollen, verantwoordelijkheid en bevoegdheden |

| Voorbereiding meting en 0-meting doelgedrag | |

| Systematisch in kaart brengen effecten van de interventies | 9.1 Monitoren, meten, analyseren en evalueren 9.2 Interne audit 9.3 Directiebeoordeling 10.1 Afwijkingen en corrigerende maatregelen 10.2 Continue verbetering |

| Stap 3: Gedragsfactoren onderzoeken | |

| Doelgedrag toetsen in de praktijk | Geen expliciete fase in informatierisicomanagement. Het wordt wel als randvoorwaarde beschouwd en is in hoofdstuk 5 en 7 normerend beschreven. |

| Onderzoeken van factoren die het gedrag beïnvloeden | |

| Stap 4: Interventies kiezen | |

| Koppelen interventiesfuncties | 6.1 Risicobeoordeling- en behandeling |

| Interventies bepalen | |

| Stap 5: Interventies uitvoeren | |

| Implementatiewijze bepalen | 8.1 Operationele planning en beheersing 8.2 Risicobeoordeling van informatiebeveiliging 8.3 Informatiebeveiligingsrisico’s behandelen |

| Interventies realiseren | 8.1 Operationele planning en beheersing 8.2 Risicobeoordeling van informatiebeveiliging 8.3 Informatiebeveiligingsrisico’s behandelen |

| 1-meting | |

| Verkrijgen van inzicht in de effectiviteit van de interventies | 9.1 Monitoren, meten, analyseren en evalueren 9.2 Interne audit 9.3 Directiebeoordeling 10.1 Afwijkingen en corrigerende maatregelen 10.2 Continue verbetering |

| Stap 6: Verankeren en rapporteren | |

| Verankeren | 9.1 Monitoren, meten, analyseren en evalueren 9.2 Interne audit 9.3 Directiebeoordeling 10.1 Afwijkingen en corrigerende maatregelen 10.2 Continue verbetering |

| Rapporteren en overdragen | Het wordt als randvoorwaarde beschouwd en in hoofdstuk 9 en 10 normerend beschreven. |