Cyberweerbaarheid is essentieel voor het veilig houden van de zorg. Maar waar begin je als je wilt werken aan cyberweerbaarheid? Wat heb je nodig aan middelen, kennis, vaardigheden? Welke hulpmiddelen zijn beschikbaar? IVGZ, NEN en Z-Cert zien alle drie vragen over het verbeteren van de informatieveiligheid op zich afkomen. Daarom hebben deze organisaties de handen ineen geslagen en delen ze hun gedachtengoed, methodieken en tools in een webinar.

Reismetafoor

In het webinar vergelijken Rozie, Brouwer en Gouwens het werken aan cyberweerbaarheid met een reis, of een expeditie. De persoon die binnen de zorgorganisatie wat dit betreft de kar trekt, dopen zij Sjaak. ‘Degene die de Sjaak is, stelt zich dus vragen als: “Waar start ik de reis naar informatieveiligheid en privacy, wie heeft er een routekaart? En wat is het weerbericht, wat zijn actuele dreigingen?’, aldus Rozie.

Vertrekpunt: NEN 7510

Een logisch startpunt bij het werken aan cyberweerbaarheid is voor velen de Nederlandse norm voor informatiebeveiliging in de zorg: NEN 7510. Gouwens: ‘Vaak is er al iets voorgevallen als organisaties met de norm aan de slag gaan, zoals ongemelde datalekken. De norm helpt vervolgens om samenhang en structuur aan te brengen.’

Bestuurders willen graag aan de norm voldoen, ziet Gouwens. ‘Maar dat gaat niet van de ene op de andere dag, omdat NEN 7510 alomvattend is. Daarom is het belangrijk eerst te inventariseren wat er op de organisatie afkomt. En welke onderdelen het meest prioriteit hebben, gezien de beperkte tijd, middelen en capaciteit.’

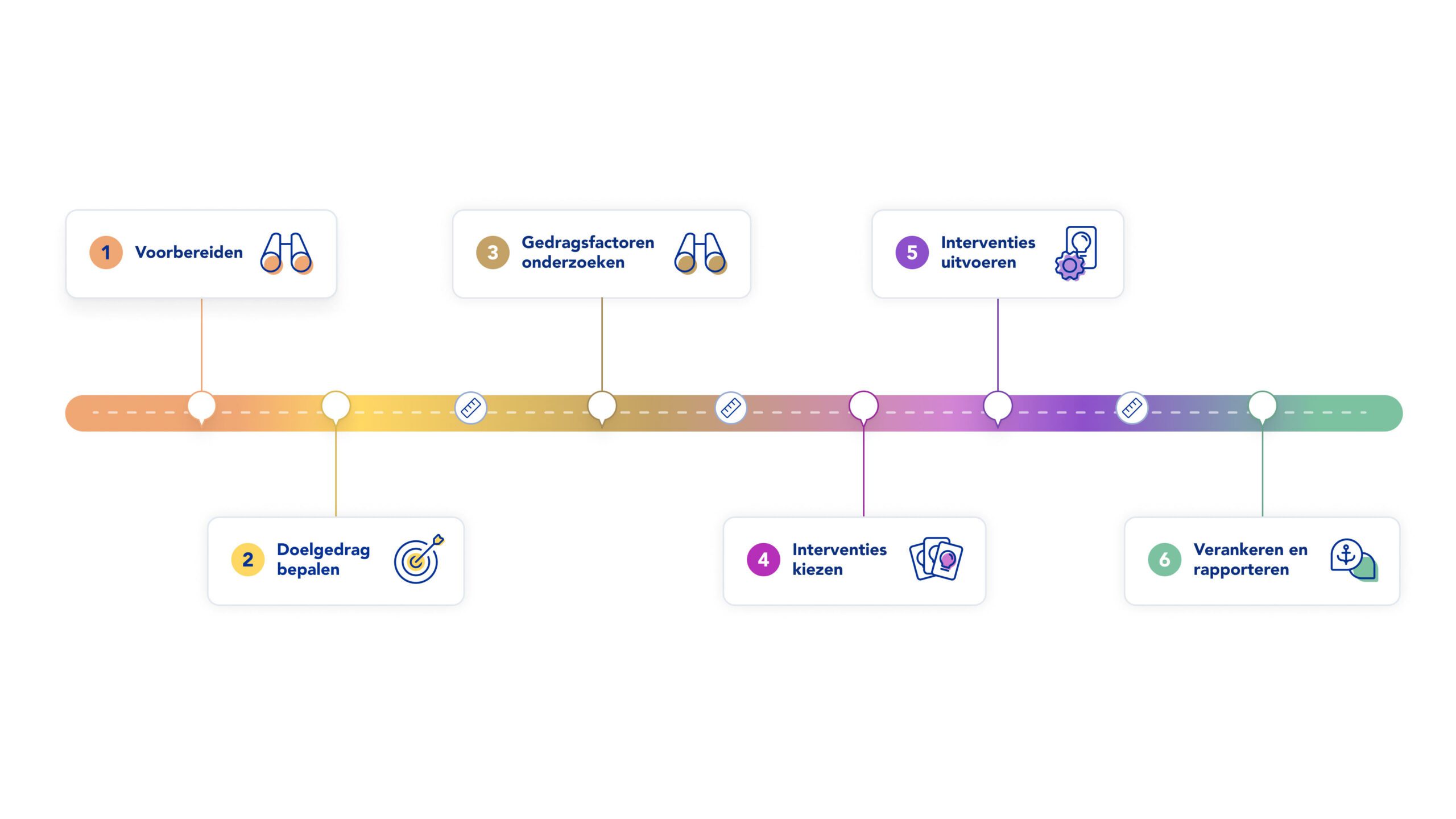

Bij het gaan voldoen aan de norm, kan het Stappenplan Implementatie NEN 7510 behulpzaam zijn (zie figuur 1, en deze NEN-pagina).

Overigens verwacht de IGJ niet van zorgorganisaties dat ze per direct voldoen aan alle eisen uit de NEN 7510 zegt Gouwens. ‘De inspectie wil vooral lerende organisaties zien.’